Hacker-Angriffe sind leider nichts Neues, und Ende letzter Woche ist ein neuer Angriff aufgetaucht, an dem möglicherweise ein chinesischer Bedrohungsschauspieler beteiligt ist, der versucht, Zugang zu russischen Atom-U-Boot-Designs zu erhalten.

Nicht abgedeckt durch Cybereason Nocturnus Team und geteilt am 30. April Der mutmaßliche Cyberangriff richtete sich nur gegen eine bestimmte Person, einen Generaldirektor der Rubin Design Bureau ein in Russland ansässiger Verteidigungsvertrag, der Atom-U-Boote für die Marine des Landes entwirft.

Der Grund, warum das Cybereason-Team dies für einen chinesischen Cyberangriff hält, ist, dass das für den Angriff verwendete 'RoyalRoad-Waffen-Tool' bereits in einer Reihe anderer von China geführter Hacks verwendet wurde. Ihre Taktik besteht darin, RoyalRoad als Speer zu verwenden.Phishing hochwertige Ziele.

Dieses Tool bietet eine zuvor nicht dokumentierte Windows-Hintertür namens PortDoor. PortDoor kann auf verschiedene Arten verwendet werden, z. B. zur Durchführung unserer Aufklärung, Zielprofilerstellung, Bereitstellung zusätzlicher Nutzdaten und mehr.

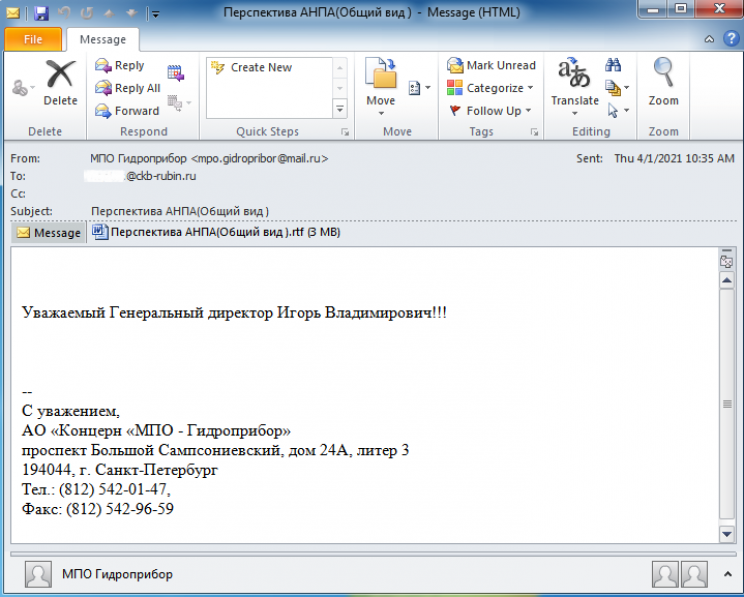

In diesem Fall die Generaldirektor Igor Vladimirovich vom Rubin Design Bureau erhielt eine Spear-Phishing-E-Mail mit einem böswilligen RTF-Dokument Rich Text Format, das mit einer RoyalRoad-Nutzlast bewaffnet war. Der E-Mail-Inhalt sah möglicherweise harmlos aus, da er die Renderings eines autonomen Unterwasserfahrzeugs enthielt siehe Bild oben.

Nach dem Öffnen des Dokuments wird eine Microsoft Word-Add-In-Datei gelöscht, mit der die Erkennung der Persistenz der automatischen Ausführung umgangen werden kann.

Das Team, das die Bedrohung aufgedeckt hat, gab außerdem an, dass diese neue Version der RoyalRoad-Nutzdaten einen anderen Dateinamen als die regulären verwendet.

Es ist nicht sicher, welche genauen Informationen extrahiert wurden, aber es ist großartig zu sehen, dass Cyber-Bedrohungssicherheitsunternehmen wie Cybereason das Geschehen im Internet genau beobachten. Das FBI in den USA zum Beispiel verwendet die eigene Taktik von Hackern um Hacker von Microsoft Exchange Servern zu entfernen

Wie bereits erwähnt, scheinen Cyber-Bedrohungen nur weiter zu wachsen, und eine Reihe von Bedrohungen scheint relativ regelmäßig mit China und Russland verbunden zu sein. Beispielsweise glaubte Microsoft im März, dass es sich um E-Mail-Austausch-Server handelte. von mit China verbundenen Schauspielern gehackt und erneut im März chinesische und russische Hacker Es wurde angenommen, dass sie hinter den Cyberangriffen stecken, um Daten über COVID-19-Impfstoffe zu stehlen.