Chiffren Codes und andere Verschlüsselungsmethoden wurden im Laufe der Geschichte von den meisten Zivilisationen in irgendeiner Form verwendet, um zu verhindern, dass nicht autorisierte Personen Nachrichten verstehen. Sie haben im Laufe der Geschichte erheblich an Raffinesse zugenommen und werden häufig verwendet. heute .

Diese 11 Methoden reichen von einigen der frühesten Beispiele in der Geschichte bis zu einigen der fortschrittlichsten Verschlüsselungstechniken in der Geschichte.

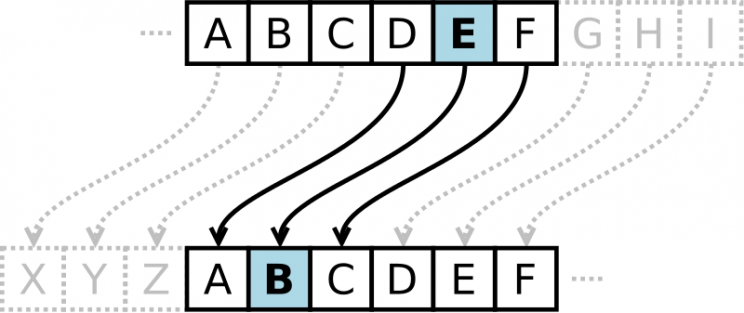

1. Die Caesar Shift-Chiffre wurde von der römischen Armee verwendet

Sein erster Auftritt : Unbekannt - wahrscheinlich 1. Jahrhundert n. Chr.

Wo es erschien : Römisches Reich

Wenn es geknackt wurde falls zutreffend : Unbekannt - wahrscheinlich zwischen dem 5. und 9. Jahrhundert n. Chr.

Die Chiffre wurde zu Ehren von benannt Julius Caesar der laut Suetonius damit militärische und andere offizielle Nachrichten verschlüsselt hat.

Da die Mehrheit der Feinde Roms zu dieser Zeit Analphabeten waren, blieb die Chiffre eine Zeit lang sicher. 9. Jahrhundert n. Chr. nach dem Fall Roms gibt es Aufzeichnungen über Methoden, um es mithilfe der Frequenzanalyse von zu knacken Al-Kindi.

2. Scytale war eine einfache Chiffre, die von den Spartanern verwendet wurde

Sein erster Auftritt : Antikes Griechenland - 7. Jahrhundert v. Chr.

Wo es erschien : Klassisches / Antikes Griechenland / Sparta

Wenn es geknackt wurde falls zutreffend : Unbekannt - aber bekannt durch Plutarch 50-120AD

Scytale war eine alte Form der Verschlüsselung, die im antiken / klassischen Griechenland üblich war. Es ist eine Form der Transpositionsverschlüsselung, bei der Buchstaben in den Nachrichten neu angeordnet werden, bevor sie vom Empfänger entschlüsselt werden.

Diese Methode beinhaltete die Verwendung von ein Zylinder um das ein Pergament gewickelt und die Nachricht darauf geschrieben wurde. Der Empfänger würde einen Stab mit genau den gleichen Abmessungen verwenden, um die Nachricht zu lesen.

Aufgrund seiner Einfachheit war es auch für den Feind leicht zu entziffern.

3. Steganographie verbirgt Nachrichten in Sichtweite

Sein erster Auftritt : ca. 440 v. Chr.

Wo es erschien : Antikes Griechenland

Wenn es geknackt wurde falls zutreffend : Unbekannt

Steganographie ist eine Methode, um Nachrichten "in Sichtweite" zu verbergen, indem sie als etwas anderes getarnt werden. Die früheste aufgezeichnete Verwendung dieser Form der "Verschlüsselung" wurde von Herodot in seinen Geschichten beschrieben.

Er beschreibt wie Histiaeus schickte eine Nachricht an seinen Vasallen Aristagoras indem Sie den Kopf seines vertrauenswürdigsten Dieners rasieren, die Nachricht auf seiner Kopfhaut "markieren" und dann die Haare des Sklaven nachwachsen lassen. Der Sklave wurde dann zu Aristagoras geschickt und angewiesen, seinen Kopf erneut zu rasieren.

Diese Methode kann auch verwendet werden, um Dateien oder andere Nachrichten in anderen Dateien oder Nachrichten auszublenden.

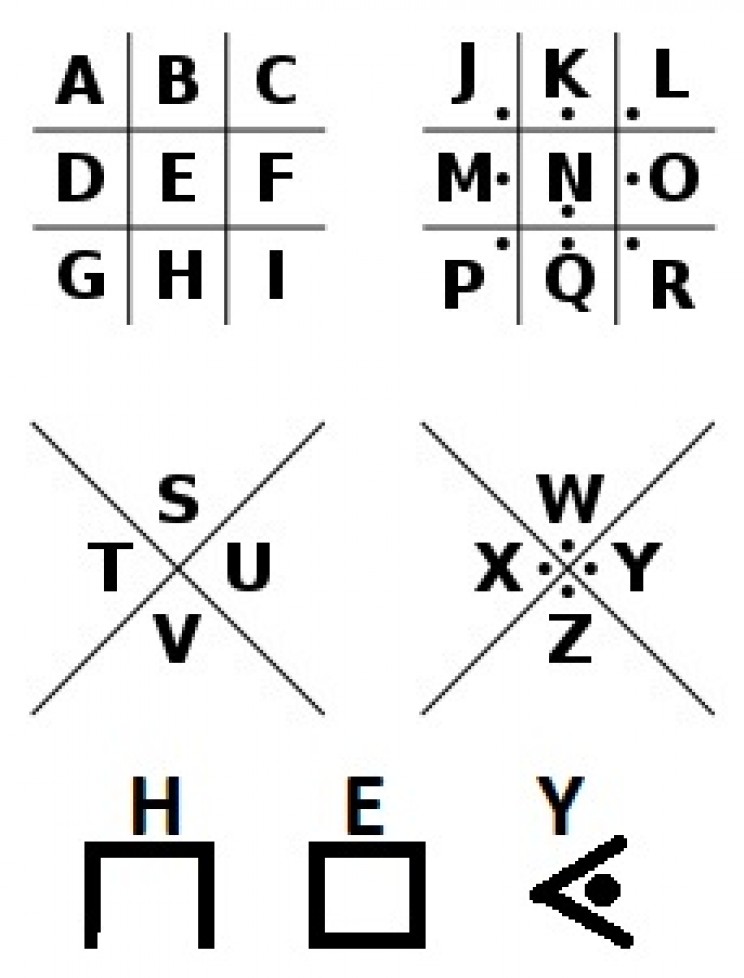

4. Die Pigpen-Chiffre wurde von den Maurern verwendet

Sein erster Auftritt : Unbekannt - Vielleicht vor 1531

Wo es erschien : Europa / Freimaurer

Wenn es geknackt wurde falls zutreffend : Unbekannt

Die Pigpen-Chiffre bekannt als Freimaurer- oder Freimaurer-Chiffre, ist eine geometrische einfache Substitutions-Chiffre. Sie verwendet Symbole, um die Buchstaben in einer Nachricht zu codieren.

Es wird codiert und decodiert, indem ein Gitter oder ein Satz von Gittern erzeugt wird, um die nachfolgenden Symbole zu erzeugen.

5. Den Rätselcode brechen, der den Zweiten Weltkrieg erheblich verkürzt hat

Sein erster Auftritt : 1918-1920

Wo es erschien : Deutschland / Nazi-Deutschland

Wenn es geknackt wurde falls zutreffend : Je nach Quelle unterschiedlich - zwischen 1941 und 1945

Der Begriff ' Rätselcode ' wird allgemein als das Verschlüsselungsgerät verstanden, mit dem deutsche Streitkräfte während des Zweiten Weltkriegs ihre Übertragungen verschlüsseln.

Enigma-Maschinen wurden gegen Ende des Ersten Weltkriegs von den Deutschen erfunden und dann von verschiedenen Militärs auf der ganzen Welt übernommen.

Während des Zweiten Weltkriegs entwickelten verschiedene Militärdienste ihre eigenen Verschlüsselungsschlüssel, die häufig täglich geändert wurden. Wenn die Alliierten die Codes knackten, mussten die Achsenmächte sie ändern - nur um sie erneut knacken zu lassen.

Ein Hauptbeispiel für dieses "Code-Wettrüsten" waren die verschiedenen Erfolgsphasen der deutschen U-Boot "Wolf Packs" während des Schlacht um den Atlantik .

Die Hauptlast der Entschlüsselungsarbeiten wurde von polnischen Codebrechern durchgeführt und ist berühmt Alun Turing und sein Team im Bletchley Park mit seiner Bombe Enigma-Crackmaschine.

6. Die Playfair-Chiffre verwendete Buchstabenpaare zur Verschlüsselung

Sein erster Auftritt : 1854

Wo es erschien : England / Vereinigtes Königreich

Wenn es geknackt wurde falls zutreffend : Es war noch im Zweiten Weltkrieg in Gebrauch, wurde aber ab 1914 schrittweise ersetzt.

Zuerst entwickelt von Charles Wheatstone in 1854 Die Playfair-Chiffre wurde nach ihrem Promoter Lord Playfair benannt.

Bei dieser Form der Verschlüsselung werden Buchstabenpaare anstelle von Einzelbuchstaben in einfacheren Substitutions-Chiffren verwendet, was das Aufbrechen erheblich erschwert.

7. Die polyalphabetische Chiffre hat die Frequenzanalyse endgültig übertroffen

Sein erster Auftritt : 1467

Wo es erschien : Italien

Wenn es geknackt wurde falls zutreffend : Unbekannt

Bis Leon Battista Alberti seine polyalphabetische Chiffre in entwickelte 1467 Die meisten Chiffren könnten mithilfe der Frequenzanalyse gelöst werden. Seine Methode verwendet verschiedene Substitutionsquellen für verschiedene Teile der Nachricht.

Dies war die größte Verbesserung in der Kryptologie seit der Antike und brachte ihm den Titel " Vater der westlichen Kryptologie ". Zumindest laut David Khan.

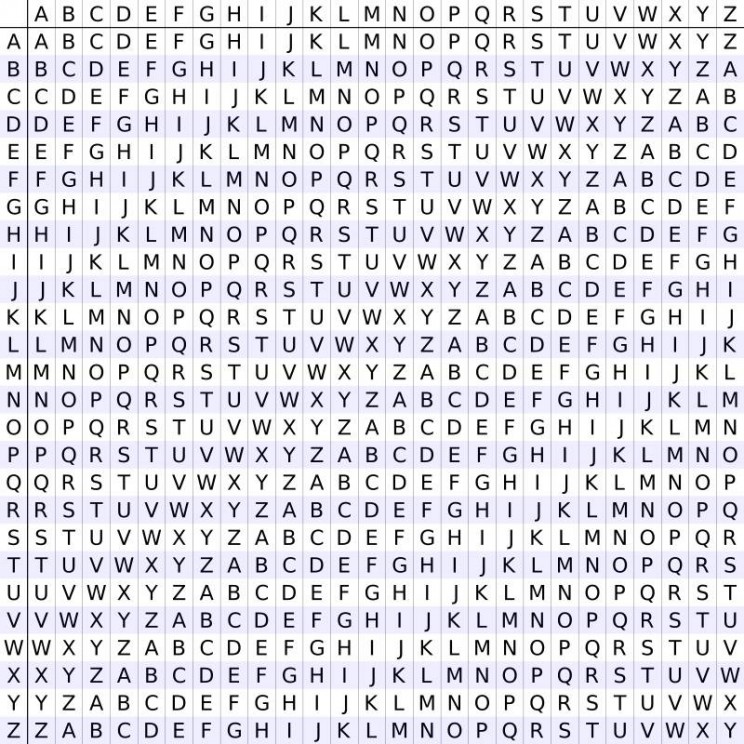

8. Die Vigenère-Chiffre sollte als Bellaso-Chiffre bezeichnet werden

Sein erster Auftritt : 1467

Wo es erschien : Italien

Wenn es geknackt wurde falls zutreffend : Entschlüsselungstechnik, veröffentlicht 1863

Die Vigenère-Chiffre i Es wird allgemein angenommen, dass es ursprünglich von erstellt wurde Giovan Battista Bellaso ein italienischer Kryptologe. Es wurde später falsch zugeordnet Blaise de Vigenère im 19. Jahrhundert, daher der heutige Name.

Es verschlüsselt Text mit einer Reihe von verwobenen Caesar-Chiffren, die auf einem Schlüsselwort basieren. Es ist daher a Form von polyalphabetische Substitution.

9. Der Datenverschlüsselungsstandard hat die Weiterentwicklung der modernen Kryptologie eingeleitet

Sein erster Auftritt : 1970er Jahre

Wo es erschien : IBM, Vereinigte Staaten von Amerika

Wenn es geknackt wurde falls zutreffend : Es wurde im frühen 21. Jahrhundert durch AES ersetzt

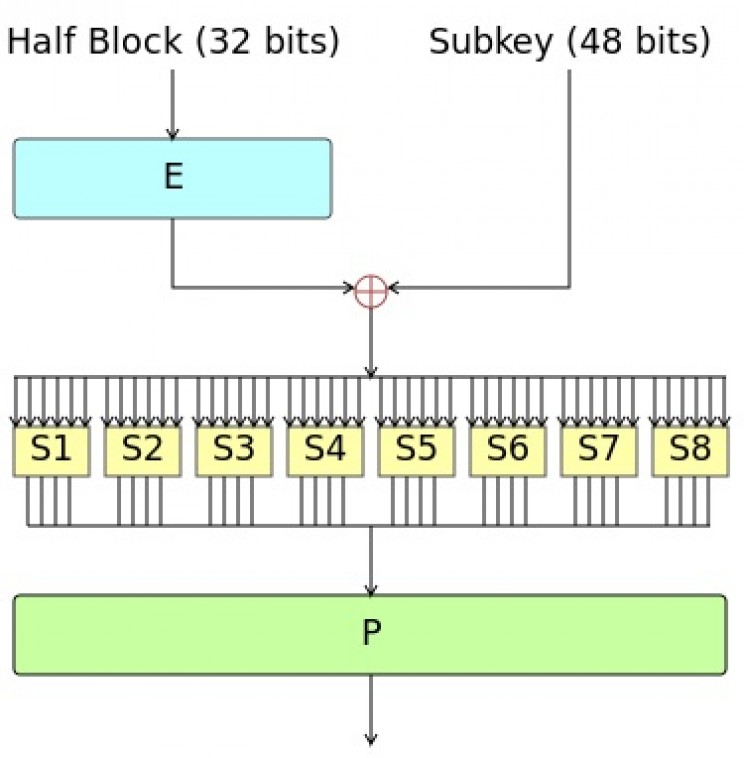

Die Datenverschlüsselungsstandard DES wurde in den 1970er Jahren von IBM basierend auf früheren Arbeiten von Horst Feistel entwickelt. Es handelt sich um einen symmetrischen Schlüsselalgorithmus, der zur Verschlüsselung elektronischer Daten verwendet wird.

10. Kryptographie mit öffentlichen Schlüsseln war 27 Jahre lang ein offizielles Geheimnis

Sein erster Auftritt :1970 Wo es erschien :

Vereinigtes Königreich Wenn es geknackt wurde falls zutreffend :

Es wurde 1997 freigegeben Public Key Cryptography wurde zuerst von James H. Ellis in konzipiert1970

während er als Kryptograf für das GCHQ arbeitete - aber er stieß bald auf Probleme bei der Implementierung. Seine Arbeit wurde in verbessert 1973 von Clifford Cocks, der den RSA-Verschlüsselungsalgorithmus entwickelt hat. später angepasst von Malcolm J. Williamson in 1974

Diese Verschlüsselungsmethode wurde auch von der NSA verwendet und würde ein Geheimnis bleiben für 27 Jahre bis zur Freigabe in 1997. Werbung 11. Advanced Encryption Standard ist der moderne Standard

1998-2001

Wo es erschien : Vereinigte Staaten von Amerika

Wenn es geknackt wurde falls zutreffend : 2011

Nationales Institut für Standards und Technologie NIST. Es wurde inzwischen weltweit übernommen. Werbung

Folgen Sie uns auf